本文版权为《邮电设计技术》所有,如需转载请联系《邮电设计技术》编辑部

摘 要:密码是保障网络与信息安全的核心技术和基础支撑,是数字经济高质量发展的安全基石。然而随着量子计算的发展,传统的密码技术面临严峻挑战。当前各国高度重视量子安全技术的研究,相继发布后量子密码迁移路线图。分析了传统密码技术面临的量子威胁,给出了后量子密码技术路线,最后提出了后量子密码迁移技术发展建议,以期为量子安全技术发展提供参考。

关键词:密码学;后量子密码;公钥密码;后量子迁移

doi:doi:10.12045/j.issn.1007-3043.2025.10.003

概述

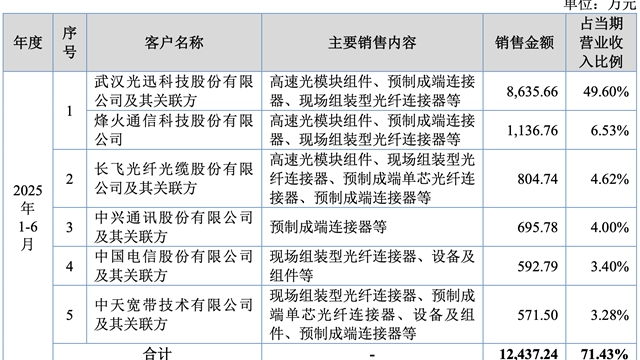

随着量子计算技术的深入发展,传统的密码技术正面临着前所未有的挑战,量子计算带来的安全威胁正在催生着网络安全技术体系新秩序的建立。现代密码学作为网络安全的理论基础,主要分为公钥密码与对称密码两大分支,其中公钥密码因其在密钥协商、数字签名等场景的不可替代性,成为量子计算攻击的主要目标。PeterShor提出求解整数分解问题的多项式时间量子算法(Shor算法),首次从理论上证明传统公钥密码的安全基础可被量子计算突破。此后,基于Shor算法框架发展的系列量子算法的飞速发展,使得当前广泛应用的RSA、Diffie-Hellman、Elgamal及SM2等公钥密码算法的安全假设在量子计算模型下失效,此类算法依赖的数学难题均可在量子计算中被多项式时间求解,导致基于此类算法的网络安全协议面临系统性安全风险。受影响的安全协议包括虚拟专用网络的IKEv2协议、传输层安全的SSL/TLS协议、安全邮件的S/MIME协议及远程访问的SSH协议等,直接威胁网络信任体系与身份认证机制的安全性。量子技术攻击对于传统对称密码安全性减半,可以通过增加密钥长度来有效抵抗量子计算攻击。

虽然当前量子计算机尚未成熟,但“先存储,后解密(Harvest Now,Decrypt Later)”攻击风险越来越大,攻击者可截获并存储当前加密数据,待量子计算技术成熟后进行解密。2024年,全球风险研究所(GlobalRisk Institute in Financial Services)发布《量子威胁时间线报告》,报告指出量子计算机的快速发展正在对采用非对称密码算法保护的加密数据造成严重安全威胁。量子计算机正成为全球竞争的焦点,预计未来10年有34%的可能性产生量子计算机,这将会对现有的网络安全体系产生深刻变革。

为应对量子计算攻击带来的威胁,后量子密码(Post-Quantum Cryptography,PQC)正在成为国内外主流的量子安全研究方向。美国国家标准技术局(NIST)相继公布了CRYSTALS-Dilithium、CRYSTALS-Kyber、SPHINCS+、Falcon和HQC等后量子密码标准算法[4-6]。亚马逊、思科、IBM和微软等科技巨头共同发起了开放量子安全(OpenQuantum Safe)开源项目,研究基于后量子密码的网络安全协议。2025年2月,国家密码管理局面向全球征集后量子密码算法,用于同时抵抗经典计算攻击和量子计算攻击,标志着我国商用密码算法正式向后量子技术迈进,为我国网络安全新格局提供了量子安全保障。