网络安全是网络正常运行的前提。网络安全不单是单点的安全,而是整个信息网的安全,需要从物理、网络、系统、应用和管理方面进行立体的防护。要知道如何防护,首先需要了解安全风险来自于何处,因此需要对网络数据进行安全分析,了解网络数据的安全信息。

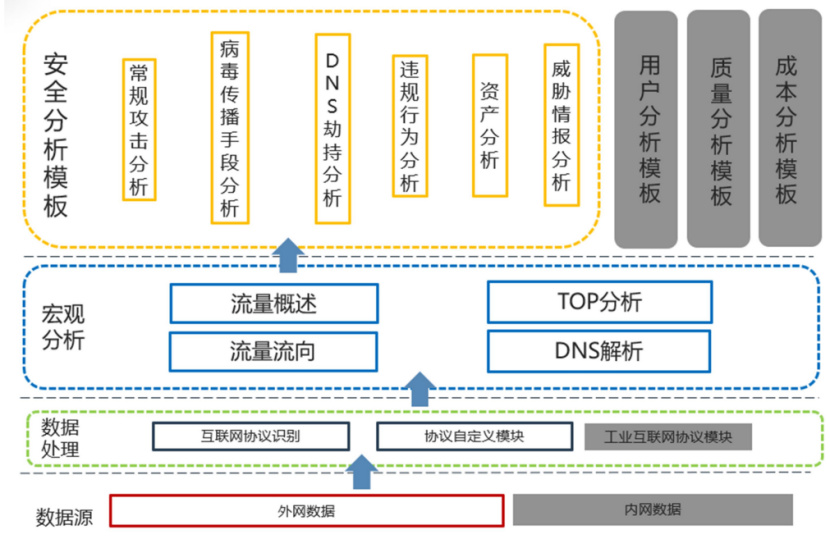

进行网络安全分析时,会采用如下图所示的业务逻辑。

网络安全分析逻辑包括4部分,分别是数据源、数据处理单元、宏观分析模块和安全分析模块。下面对这4部分分别进行介绍。

1.数据源

数据源是用户访问网络产生的原始网络数据信息,分为外网数据和内网数据,在分析时一般对外网数据分析较多。

2.数据处理单元

数据处理由互联网协议识别、协议自定义、工业互联网协议三个模块组成,其中互联网协议识别和协议自定义模块针对外网数据,工业互联网协议模块针对内网数据。

3.网络流量宏观分析模块

网络流量宏观分析主要由几个部分组成:

·流量概述:包含流量协议组成、流量连接数组成

·TOP分析:包含TOP协议、TOP用户、TOP域名等

·流量流向:包含流量流向分析、服务地理排名

·DNS解析:包含DNS服务器解析排名、DNS解析的TOP域名

4.安全分析模板

在该部分中会完成对报告的输出,包含安全分析、成本分析、用户行为分析、业务质量分析等分析报告的输出。其中安全分析模板主要包括几个分析维度:

常规攻击手段分析

主要利用异常分析的方式,定位和追溯已经形成的常见攻击手段。比如 SSDP、SYN-ACK、NTP 等 DDos 手段。

·病毒常用传播手段分析

主要利用病毒常用的传播手段,定位和追溯正在传播的病毒和威胁。比如利用 SSH、Telnet、Sockets、OpenVPN、MSDS 等远程手段传播和扩散病毒的行为。

·违规行为分析

利用 VPN、V2ray完成翻墙、挖矿、邪教访问等行为的分析和审计

·资产分析

通过资产筛查,首先可排查非常用端口(非80、8080、443)的资产归类,定位出未备案的灰黑资产;其次可通过 TOP 域名的差量分析快速定位国内非主流端口及域名的访问排名。

·威胁情报分析

通过与国内外知名威胁情报库的对接,通过 1:1的URL、IP、会话日志的记录,快速匹配出有威胁的 IP、域名、URL。

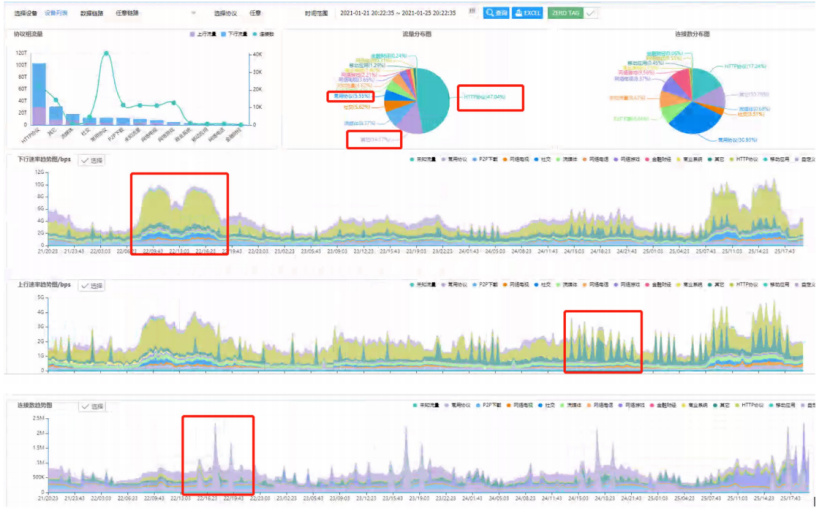

上面对对网络安全分析进行了整体介绍,下面会举例说明上面提到的网络安全分析手段。比如前面提到的流量概述,流量概述一般通过对网络出口的流量情况进行分析,网络出口流量情况示意图如下所示。

通过上面的网络出口流量图可以发现使用的流量总体情况,比如:

1、HTTP 协议占比接近 50%,是网络出口的主要组成;

2、网络出口占比中比较多的协议:HTTP(47%)、其它(14.7%)、流媒体(8.37%)、社交(5.62%)、常用协议(5.5%);

3、其它协议有阶段性的流量脉冲;

4、常用协议的连接数有阶段性的突发

经过上面的整体分析,我们下面可以继续对特定的行为进行分析,比如违规行为的分析。在进行违规行为分析时,我们可以查看是否存在挖矿获取虚拟币的行为,对于这类行为可以使用日志审计服务器中虚拟货币流量查询的功能判断流量中是否存在大量的交互报文,若检查结果的报文如下图所示,因为相关流量很小,则不存在明显的挖矿行为。