2026年春天,一只名叫OpenClaw(龙虾)的“数字生物”正以惊人的速度占领企业桌面。三个月突破26万GitHub星标,它让AI从“聊天框”进化成“操作员”――能写代码、能管文件、能操控浏览器。

然而,正如工业和信息化部近期预警所示,这种“全能型”助手在默认配置下潜藏巨大的安全隐忧。若缺乏严谨防护,OpenClaw极易沦为黑客的跳板,引发API密钥泄露、服务器沦陷乃至巨额经济损失。

当这种“本地优先”的智能体爬进通信运营商的网络领地,我们迎来的不仅是效率革命,更是一场边界消融的安全挑战。

从个人用户加固实践,到通信运营商级别的网络治理框架,本文致力于为用户构建一套从终端到边界的“可管可控”安全体系,为智能体安全保驾护航!

一、风险审视:现象级爆火背后的结构性安全痛点

OpenClaw的崛起堪称开源史上的“闪电战”。这只“龙虾”的核心能力――让AI获得操作系统级权限――恰恰是其最大的安全隐患:

・本地优先架构:数据不出端,规避了云端泄露风险,但也意味着安全责任完全下沉到终端;

・自主执行能力:AI可自主调用Shell、读写文件系统,相当于内网中多了一个7×24小时待命的“隐形运维”;

・通讯协议穿透:原生支持WhatsApp、Telegram、Discord等渠道,目前已经开始支持国内主流应用,为数据外泄开辟了加密隧道。

对于通信运营商而言,这不仅是技术现象,更是网络治理命题:当企业客户的办公网里跑起成百上千个自主决策的AI代理,传统的边界防御模型是否还能奏效?

深入分析OpenClaw架构,其面临的并非单一漏洞,而是贯穿各层面的系统性挑战:

1.权限粒度的“二元困境”:系统权限模型过于粗放,呈现“全有或全无”的状态。Agent 要么拥有系统最高权限,要么寸步难行,缺乏精细化的权限切片。

2.信控通道的“混杂传输”:外部数据(如邮件、网页)与系统控制指令共用同一通信通道,这为提示词注入攻击提供了温床。

3.沙箱机制的“主动破防”:虽然支持Docker隔离,但为了实现文件读写等核心功能,用户往往被迫打破沙箱限制,导致安全边界形同虚设。

4.认证机制的“历史包袱”:早期版本存在默认无认证的隐患,虽已修复,但存量部署的配置惰性仍让大量实例处于“裸奔”状态。

核心警示:OpenClaw的强大在于能执行Shell与读写文件,这也使其成为黑客眼中的“高价值猎物”。我们必须时刻警惕远程代码执行(RCE)、凭证泄露及恶意插件攻击。

二、终端加固:从个人到企业的“最小权限”实战指南

遵循“最小权限原则”与“纵深防御”理念,通过以下五个维度的配置,将OpenClaw锁进保险箱。

1.网络边界:拒绝“全网裸奔”

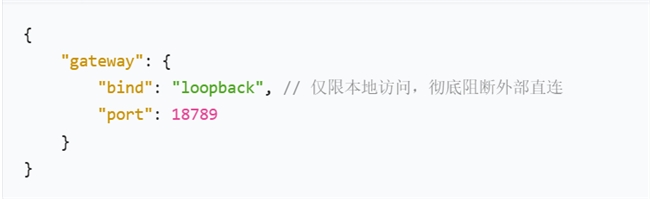

从默认绑定 0.0.0.0,改为绑定至本地回环地址,同时构建严格的入站策略。

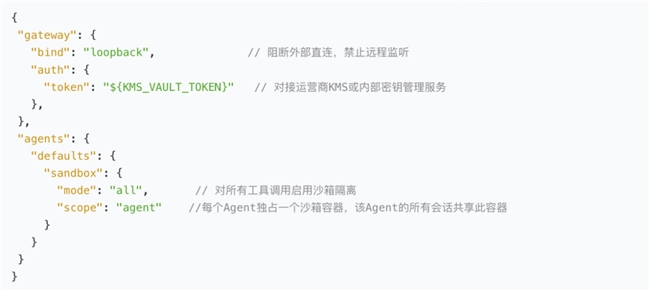

操作策略:修改配置文件 ~/.openclaw/openclaw.json,将网关绑定至本地回环地址。

配置代码:

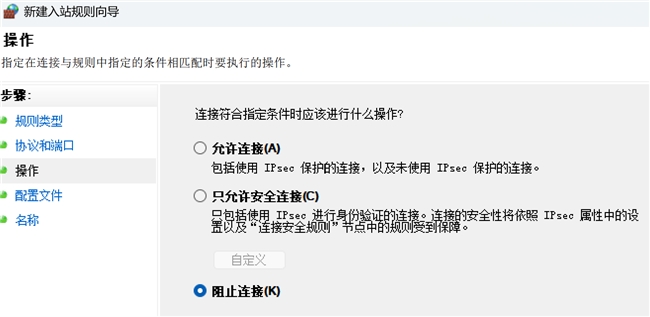

入站策略(以windows为例):

效果:服务仅对本机可见,外部网络无法探测,从根本上杜绝了被扫描攻击的风险。

2.认证授权:设置“电子门锁”

无密码的门禁等同虚设。必须启用强Token认证,并避免敏感信息明文存储。应确保Token的生成强度(长度、随机性等),Token应经常更新。

操作策略:利用环境变量注入Token,实现配置与密钥的分离。有条件的推荐使用企业内部密钥管理服务。

配置代码:

执行步骤:在系统环境变量中定义 OPENCLAW_AUTH_TOKEN。确保即便配置文件泄露,攻击者也无法获取真实凭证。

3.文件权限:收紧“读写边界”

AI不应拥有对整个硬盘的生杀大权。

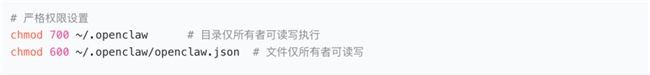

Linux/Unix系统:

操作命令:严格限制配置目录及文件的访问权限。

代码:

Windows系统:

操作策略:右键点击 .openclaw 文件夹 -> 属性 -> 安全 -> 高级。

配置要点:禁用继承,移除默认的 Users 组权限,仅保留当前登录用户与管理员组的“完全控制”权。

工作目录限制:在配置中明确AI的工作范围(如 ~/Documents),并显式屏蔽 /etc、/root 等敏感系统目录。

4.运行时隔离:禁止“上帝模式”

永远不要以最高权限运行OpenClaw。

通用原则:

Windows:严禁以“管理员身份”运行命令行启动服务。

Linux/macOS:创建专用的低权限系统用户(如clawuser)来运行服务。建议启用强制访问控制(MAC)机制,为OpenClaw构建细粒度的行为边界。

docker部署:切勿使用 --privileged 特权模式,且仅挂载必要的非敏感目录。启用 Docker 的 user namespace 隔离,限制容器资源使用(CPU/内存/IO)。

5.Skill治理:警惕“特洛伊木马”

第三方Skill是效率的倍增器,也是攻击的主入口。

防御策略:

来源审查:仅安装官方推荐或高信誉开发者的Skill。

代码审计:安装前务必查看源码,排查可疑的网络外联(如 curl、wget)或敏感文件读取操作。

权限克制:假设所有第三方代码皆有恶意,仅授予其完成任务所必需的最小权限。

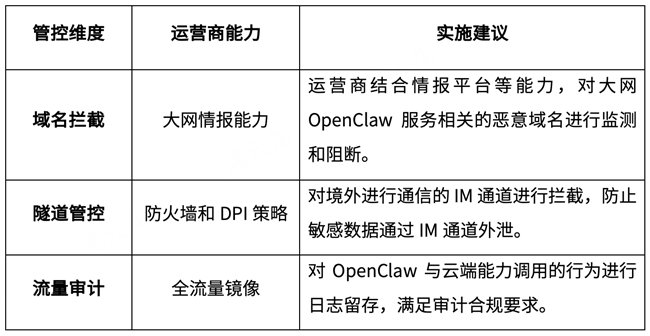

三、网络治理:运营商视角下的“可管可控”框架

当OpenClaw从个人终端爬进企业内网,传统的边界防御模型已难奏效。通信运营商作为“网络管道守护者”,可基于“云-管-端”治理框架构建三层防护体系。

第一层:管道侧――流量可视与策略管控

核心思路:在运营商网络侧识别 OpenClaw 流量特征,实施应用层感知。

关键洞察:OpenClaw 的 OPENCLAW_DISABLE_BONJOUR=1 环境变量可关闭 mDNS 广播,应建议企业客户在服务端/网关层配置,减少内网服务发现暴露面。

第二层:云端侧――托管安全与能力赋能

核心思路:将 OpenClaw 的“本地优先”转化为运营商的“边缘托管”优势。

方案A:边缘云沙箱服务 运营商可在5G MEC边缘节点部署标准化 OpenClaw 沙箱容器,企业客户通过“网络切片”方式订阅:

- 预置安全加固模板

- 集成运营商IAM体系,替代脆弱的 Token 认证

- 提供“技能市场安检”服务:对社区Skill进行静态代码审计,阻断可疑外联行为

方案B:API网关代理 通过运营商的API网关

统一代理 OpenClaw 的外部能力调用:

- 替换直连的OpenAI/Claude API,改用运营商合规的大模型接入点

- 实施出站流量白名单:仅允许访问经审批的SaaS服务(如企业微信、钉钉)

第三层:终端侧――零信任接入与最小权限

核心思路:将 OpenClaw 纳入企业零信任架构的终端治理范畴。

强制基线配置:

综合防护措施:

1.终端准入控制

企业内网接入时,NAC Agent(网络准入控制代理) 检测 OpenClaw 安装状态,未加固版本强制引导至隔离区修复;联动EDR等终端安全能力监控 OpenClaw 进程的异常子进程创建(如非预期的 curl 外联、bash 反弹、非授权路径访问等),实时阻断并告警。

2.CORS 跨域防护

在 OpenClaw 网关之外增加一层反向代理或网关(如 Nginx、Caddy),由该层负责处理 CORS 策略和 TLS 终止。

3.Docker 运行时安全加固

1)文件系统隔离

启用只读根文件系统作为基础防护;挂载 tmpfs 到 /tmp 和 /var/tmp,设置为可读写但禁止执行(noexec)、禁止特权提升(nosuid)并限制大小;将宿主机配置目录挂载到 /root/.openclaw,除工作区和配置目录外优先使用只读模式,若需热重载则使用读写模式但必须在宿主机端设置 700 权限;将宿主机日志目录挂载到 /var/log/openclaw 用于审计输出。

2)Linux Capabilities 降权

默认丢弃所有能力,仅保留运行所必需的最小能力集,显式禁用原始套接字、系统管理、进程调试等高危能力。

3)系统调用过滤

启用禁止新特权选项,防止 SUID 提权;显式加载 seccomp 配置文件限制系统调用;评估启用SELinux 强制访问控制。

4)网络隔离

创建独立 Docker 网络,限制容器与外部网络的通信能力,配置内部 DNS 解析避免依赖外部服务。

5)资源限制

设置内存、CPU、进程数、文件描述符等资源上限,防止单个 Agent 耗尽宿主机资源导致拒绝服务。

4.审计日志记录

在应用层确认 OpenClaw 支持结构化日志输出,捕获 Agent 执行记录、工具调用详情等审计事件;在容器层利用 Docker 日志驱动配合日志轮转策略,将标准输出和错误重定向到宿主机指定目录;在系统层必要时启用宿主机 auditd 监控宿主机系统调用。

四、从“野蛮生长”到“合规共生”:安全治理的未来路径

OpenClaw的爆火不是偶然,它精准击中了企业对“数据主权”和“AI执行力”的双重焦虑。但对于承载关键信息基础设施的通信运营商网络,“能力”必须让位于“可控”。

我们建议采取“疏堵结合”的治理策略:

• 堵:在网络边界识别并阻断未经加固的OpenClaw实例,防止其成为内网渗透的“特洛伊木马”

• 疏:推出“运营商认证版OpenClaw发行版”,预置安全加固、集成网络认证、提供技能市场安全托管,接入备案大模型,将开源创新纳入安全合规轨道。

正如深圳龙岗区推出的“龙虾十条”政策所示,地方政府已开始正视这一技术的治理需求。通信运营商作为数字经济的“底座”,更应在AI原生安全领域抢占话语权――不仅要当“管道”,更要当“安全能力的集成商”。

结语:安全并非功能的附属品,而是架构的基石

当一只开源的“龙虾”能够操控企业数据、访问内部系统、通过加密通道外联,它便不再只是一个开发工具,而成为网络边界的新变量。OpenClaw作为AI智能体领域的代表性项目,其安全问题具有典型的警示意义:越强大的控制力,越需要严苛的约束力。

从个人终端的单点加固,到企业内网的规模化管控,再到运营商网络的全链路治理,OpenClaw的安全治理不是一道选择题,而是一场必须打赢的持久战。对于通信运营商而言,这场挑战也孕育着全新的发展机遇――从“带宽提供者”升级为“AI安全托管者”,在这场智能体革命中重新定义“可信网络”的价值内涵。

唯有构建全维度的纵深防御体系,实施精细化的权限治理,将安全理念融入技术使用、部署、管控的每一个环节,持续关注安全、谨慎操作,才能让OpenClaw这一强大的智能工具始终运行于可控轨道,真正成为个人与企业安全可靠的智能中枢,为数字经济发展注入安全、高效的AI动能。