本文版权为《邮电设计技术》所有,如需转载请联系《邮电设计技术》编辑部

摘要:目前电网 Web 应用主要通过传统 WAF 防火墙进行防护,传统 WAF 过于依赖特征库,存在误报和漏报、维护成本高等问题。基于Web动态防御系统采用先进的动态防御理念以及传统的静态特征过滤,构建“动态欺骗”+“静态防御”的防御体系,保护电网Web应用服务器免于自动化攻击,大幅降低电网企业对抗新兴安全威胁的难度,全面提升电网Web应用的安全性。

关键词:Web应用防火墙;动态防御;智能电网

doi:10.12045/j.issn.1007-3043.2022.03.008

概述

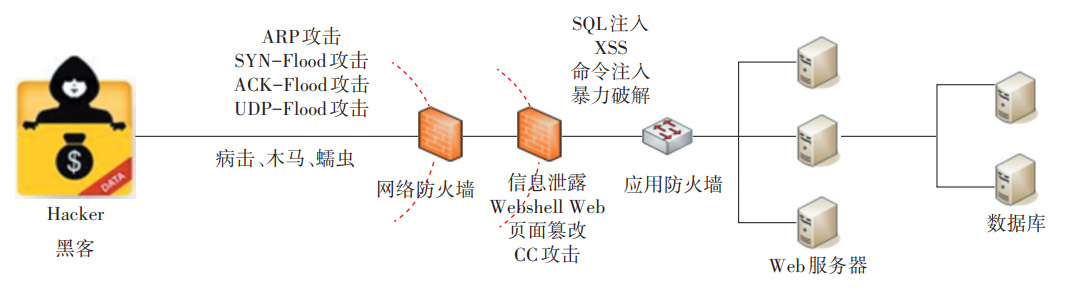

近年来,Web 应用的攻击事件层出不穷,2019 年上半年,CNCERT 监测发现并协调处置我国境内遭篡改的网站有近 4 万个,其中被篡改的政府网站有 222个,Web 安全形势不容乐观。在应对网站 Web 攻击中,Web 应用防火墙(Web Application Firewall,WAF)提供应用层安全防护,通过对 HTTP/HTTPS 应用层数据的深度检测分析识别,阻断传统网络防火墙无法识别的 Web应用攻击行为。传统 WAF 主要的功能如图1所示。

a)漏洞攻击防护:网站安全防护目前可拦截常见的Web漏洞攻击,如 SQL 注入、XSS 跨站、获取敏感信息、利用开源组件漏洞进行攻击等常见的攻击行为。

b)自定义攻击特征:当发现有未公开的 0Day 漏洞,或者刚公开但未修复的 NDay漏洞被利用时,WAF可以在发现漏洞到用户修复漏洞这段空档期通过自定义的正则表达式,对漏洞特征进行识别,抵挡黑客的攻击,保障网站安全。

随着Web攻击的变异升级,传统WAF过于依赖特征库,存在误报和漏报、维护成本高等问题,已无法满足日益增多的网页攻击防护需求,传统WAF主要存在以下问题。

a)规则依赖性高:传统 WAF 基于特征库的防护方式,对0day攻击等新型攻击和各种自动化和程序化的恶意流量,无法有效防御,并且经常出现误判。由于WAF是基于事前的规则和签名技术,使用规则匹配引擎,WAF的好坏就取决于签名和引擎规则的质量。

b)维护复杂:由于攻击种类繁多,并且企业的互联网业务更新速度加快,传统 WAF 产品运维复杂,企业的安全运维成本不断攀高。部署新的Web应用后,需要投入大量的运维人员,运维人员需要掌握配置规则,人工成本高。

c)防护被动性高:由于 WAF 是基于事先的规则和签名技术,只能对已发现且已配置规则的攻击进行防护。

d)人员要求高:通常在 Web 应用程序新版本发布后,需要重新修改 WAF 的配置,要求维护人员必须能掌握基于新应用的规则。

传统防御方式属于战术手段,见招拆招、被动防守,治标不治本,攻击者总有办法绕过。因此 Web 应用防护需要从战略层面引入主动防御机制。